منذ إرسال جيمس بوكانان أول برقية رئاسية عبر المحيط الأطلسي عام 1858، واجه الرؤساء الأمريكيون تحديا مستمرا تمثل في الموازنة بين تبني أحدث التقنيات وضمان حماية المعلومات الحساسة من الاختراق. فالأمن السيبراني لم يكن يوما رفاهية في البيت الأبيض، بل ضرورة قصوى، إذ يسعى القراصنة والمخترقون ووكالات التجسس بشكل مستمر للوصول إلى البيانات الحكومية الهامة. ولهذا السبب، لا يعتمد الرؤساء على أنظمة الحماية التقليدية فقط، بل يعملون مع خبراء متخصصين لتأمين حواسيبهم، هواتفهم، وشبكاتهم الرقمية، لضمان عدم وصول أي معلومة سرية إلى الأيدي الخطأ.

حتى مع انتشار الأجهزة الرقمية في حياتنا اليومية، فإن أجهزة الرئيس تحتاج إلى مستوى أعلى بكثير من الحماية. فالهاتف المحمول، إذا تُرك دون تأمين، قد يتحول إلى أداة تتبع خطيرة. لهذا السبب، لا تكفي أدوات التشفير العادية أو الخصوصية المدمجة؛ بل يتطلب الأمر ساعات طويلة من العمل من قبل وكالة الأمن القومي لضمان أقصى درجات الأمان.

تتضاعف تعقيدات الوضع بسبب قانون السجلات الرئاسية لعام 1978، الذي يجعل جميع السجلات، بما في ذلك الرقمية منها مثل البريد الإلكتروني والرسائل النصية ووسائل التواصل الاجتماعي، ملكًا للحكومة الأمريكية ويجب حفظها في الأرشيف الوطني. وبذلك، لا يمكن للرؤساء التحكم الكامل ببياناتهم الشخصية، ويصبح تأمين هذه السجلات الرقمية مسؤولية كبيرة ومستمرّة.

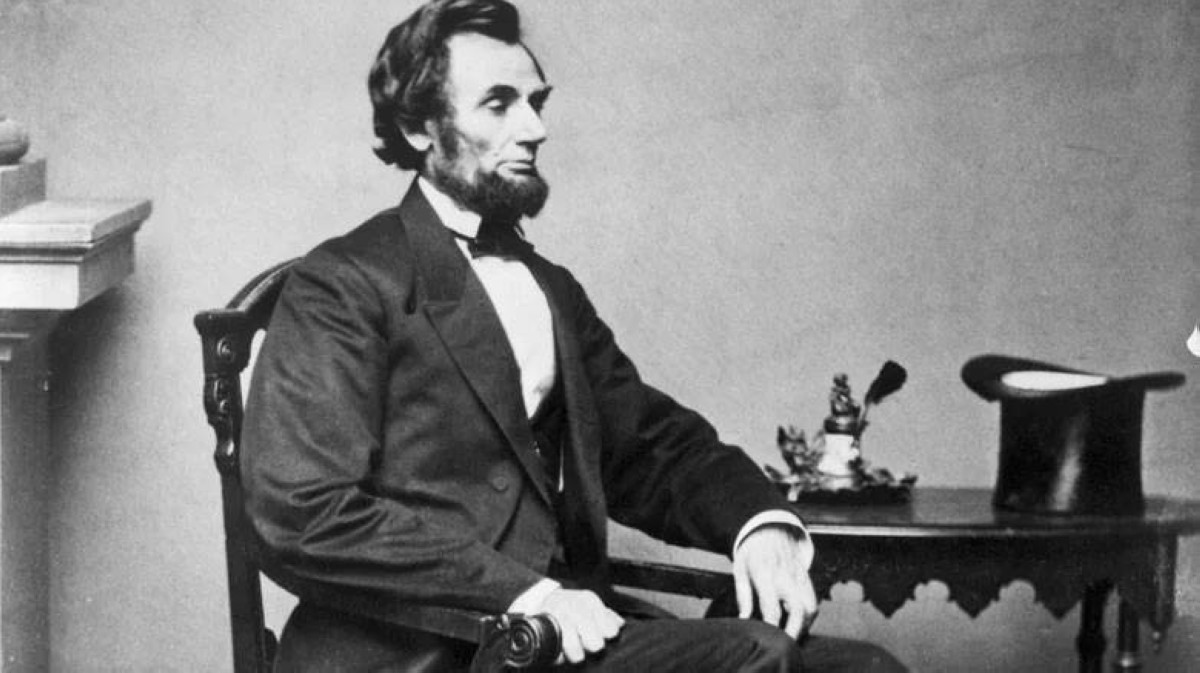

أبراهام لينكولن

كان أبراهام لينكولن من أوائل الرؤساء الذين اهتموا بالتكنولوجيا. فقد كان الرئيس الأمريكي الوحيد الحاصل على براءة اختراع، وكان شغوفًا بالآلات والأجهزة الميكانيكية، لا سيما التلغراف، الذي شكل أساس المراسلة الفورية آنذاك. مع اندلاع الحرب الأهلية، أصبح التلغراف أداة حيوية للاتصال مع القوات الميدانية، حيث تم مد أكثر من 15,000 ميل من الأسلاك، وأُنشئت شبكة مشغلي التلغراف العسكري الذين كانوا يديرون الرسائل باستخدام أنظمة ترميز خاصة لتجنب اعتراضها. ورغم أن لينكولن لم يشغّل الأجهزة بنفسه، إلا أنه كان يقرأ ويملي الرسائل بشكل مستمر، حتى قضى ساعات طويلة أمام التلغراف، أحيانًا حتى نومه هناك، ما يعكس حرصه على مراقبة المعلومات في الوقت الفعلي، وفقا لتقرير نشره موقع "slashgear"

رذرفورد ب. هايز

دخل الهاتف إلى البيت الأبيض لأول مرة في عام 1879 خلال رئاسة رذرفورد ب. هايز، وكان متصلًا فقط بوزارة الخزانة. على مدى خمسين عامًا، ظل الهاتف في الردهة، حتى أصبح جزءا من المكتب البيضاوي في عهد هربرت هوفر عام 1929، الذي أعطى الهاتف أهمية أكبر لكنه حظر الهواتف ذات القرص الدوار لاعتبارها غير آمنة. كانت المكالمات الهاتفية تعمل عبر شبكات عامة، مما يخلق خطر التجسس، لذا أنشأ البيت الأبيض لوحة تحويل خاصة لضمان أمان المكالمات، وهي فكرة مستمرة حتى اليوم، وإن كانت التكنولوجيا المستخدمة أصبحت أكثر تطورًا.

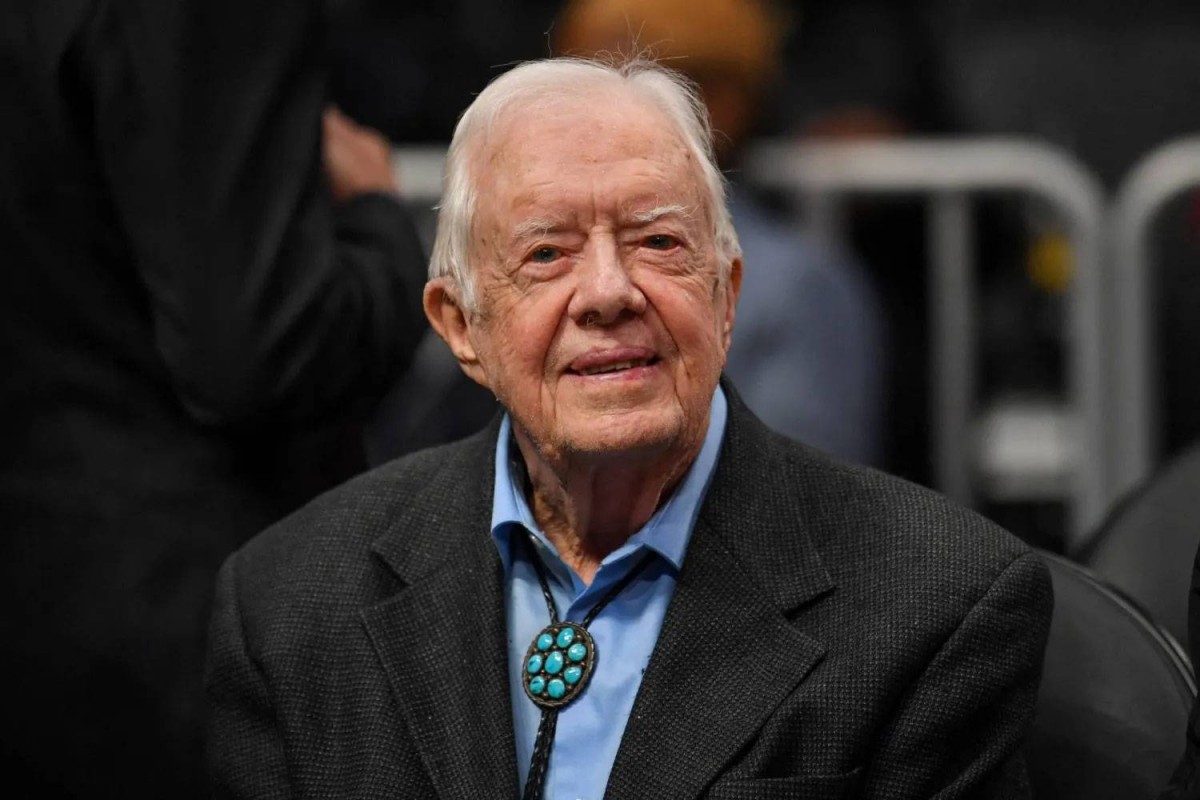

جيمي كارتر

دخلت الحواسيب إلى البيت الأبيض في عام 1978 مع جيمي كارتر، الذي استخدم جهاز هيوليت باكارد 3000، وانتشر استخدامها لاحقًا في عهد رونالد ريغان. الحواسيب المبكرة لم تكن متصلة بالإنترنت، ما قلل من مخاطر الاختراق، لكن كان لا بد من تأمينها بكلمات مرور وإجراءات أساسية. ساهم ريغان أيضًا في تعزيز الأمن التقني عبر توقيع قانون أمن الحاسوب 1987، ما أدى لإنشاء المعهد الوطني للمعايير والتكنولوجيا لتحسين ممارسات الأمن السيبراني في الوكالات الحكومية.

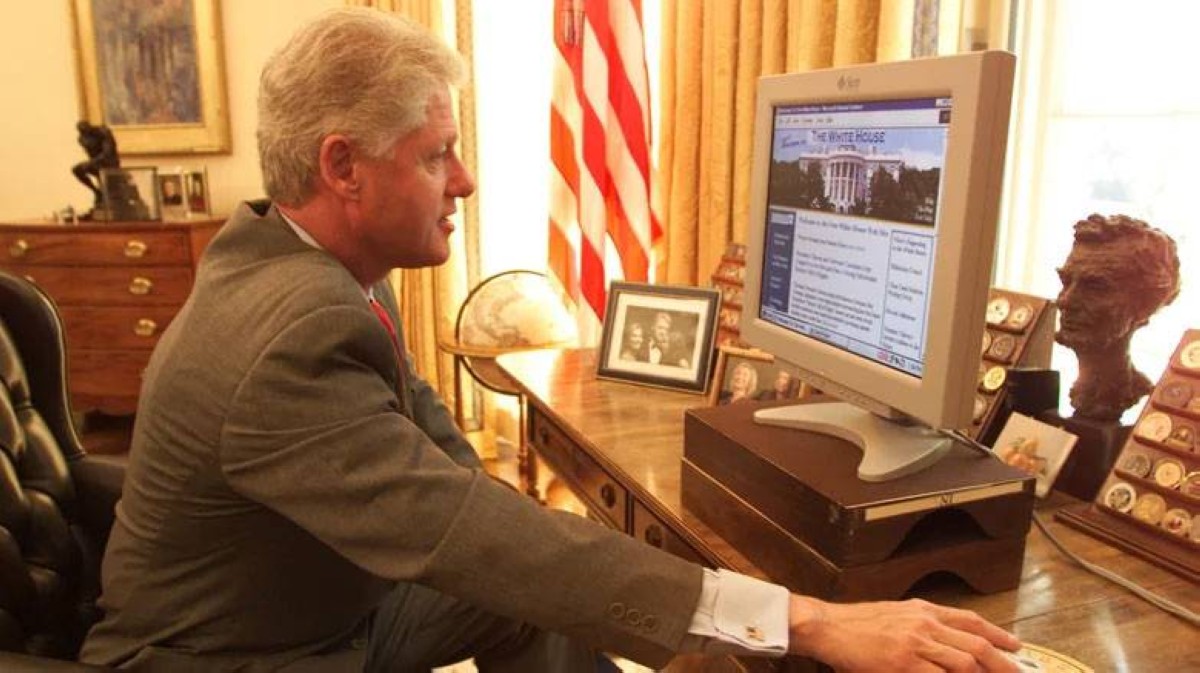

خلال فترة التسعينيات، لم يكن جورج بوش الأب، بيل كلينتون، وجورج بوش الابن من المستخدمين النشطين للأجهزة الإلكترونية. من بينهم، كان كلينتون الوحيد الذي استخدم البريد الإلكتروني، لكنه أرسل فقط رسالتين خلال فترة رئاسته، ما يظهر أن التكنولوجيا الشخصية لم تكن قضية مهمة أو معقدة بالنسبة للبيت الأبيض في تلك الفترة، ولم تصبح أولوية وكالة الأمن القومي إلا بعد تولي باراك أوباما الرئاسة.

باراك أوباما

مع دخول العقد الأول من الألفية الجديدة، أصبح استخدام التكنولوجيا الشخصية قضية حساسة بشكل أكبر. كان باراك أوباما أول رئيس يصر على الاحتفاظ بهاتفه الشخصي عند توليه الرئاسة عام 2009، رغم مخاوف الأمن. للحفاظ على أمان الهاتف، اعتمد أوباما نسخة معدلة من هاتف بلاك بيري كيرف 8900 مزودة بتشفير متقدم، كما استخدم أجهزة آيباد وهواتف موتورولا معدلة. كانت هذه الأجهزة تمنع تسجيل الصوت، الصور، الرسائل النصية، وحتى تشغيل الموسيقى، لتقليل أي ثغرات محتملة. وقد أُزيلت هذه التعديلات بعد انتهاء رئاسته وعُرضت الأجهزة في المتحف الوطني لعلم التشفير، لتصبح شاهدًا على الجهود الهائلة لحماية معلومات الرئيس.

بايدن

ولم يكن جو بايدن استثناءً. قبل توليه الرئاسة، كان بايدن يستخدم بانتظام دراجة تمارين رياضية من نوع "بيلوتون" مزودة بشاشة لمس وكاميرا وميكروفون. هذه الأجهزة، التي تتصل بالإنترنت، كانت مصدر قلق كبير لمستشاري البيت الأبيض التقنيين، لما تحمله من مخاطر تسريب البيانات أو التنصت عن بُعد. رغم التكهنات الإعلامية حول إمكانية استمرار استخدامه لهذه الدراجة بعد تنصيبه، لم يُكشف رسميًا ما إذا كان الرئيس قد اضطر لاستبدال الدراجة بنموذج أقل اتصالًا أو إذا أُجريت عليها تعديلات أمنية لضمان سلامة المعلومات.

إلى جانب ذلك، احتفظ بايدن بساعته الذكية من آبل، التي ظهر بها عدة مرات داخل المكتب البيضاوي. ورغم شهرتها بين المستخدمين، تُشكل ساعات آبل تهديدًا أمنيًا محتملًا في بيئات حساسة، إذ تجمع بيانات بيومترية وموقع GPS، وتمتلك ميكروفونًا يمكن أن يُستغل للاختراق والتنصت. لذلك، تم تعزيز أمان ساعة بايدن الذكية وهاتفه المحمول، على غرار الأجهزة المستخدمة في عهد أوباما، مما أدى على الأرجح إلى تعطيل العديد من الميزات الشائعة التي كانت السبب في شعبيتها.

دونالد ترامب

أما الرئيس دونالد ترامب، فقد اشتهر باستخدامه المكثف لهاتفه المحمول ومنصة X (تويتر سابقا)، حيث نشر آلاف التغريدات خلال ولايته الأولى. خلال تلك الفترة، استخدم ترامب عدة هواتف، مع مقاومته لإجراءات الأمان التي اقترحها موظفو البيت الأبيض. اعتمد بشكل أساسي على هاتفين من نوع آيفون، أحدهما للمكالمات والآخر مخصص للوصول إلى X ومتابعة الأخبار. يختلف هذا عن أجهزة عهد أوباما، إذ كانت كاميرا وميكروفون الهاتف متاحة، لكن موظفي البيت الأبيض حرصوا على تحديث الأجهزة وضمان مستوى أمان عالٍ رغم اعتراض ترامب على بعض الإجراءات باعتبارها "غير مريحة".

قبل انتخابات عام 2024، زودت شركة غرين هيلز سوفتوير، الموردة للمعدات العسكرية، فريق ترامب بأجهزة وهواتف محمولة عالية الأمان ومقاومة للاختراق، مؤكدة أن برامجها توفر حماية شبه كاملة ضد أي تهديد إلكتروني. ومنذ تنصيبه في يناير، شوهد ترامب وهو يستخدم هاتفه الآيفون بشكل منتظم، الأمر الذي أثار اهتمام وسائل الإعلام، خصوصًا بعد التقاط صورة لشاشة الهاتف يوم التنصيب، ما سلط الضوء على أهمية أجهزة الرؤساء الإلكترونية وأثرها على الأمن السيبراني للبيت الأبيض.

من التلغراف إلى الهواتف الذكية، ومن الدراجات الذكية إلى هواتف الآيفون، ظل الأمن الإلكتروني والتقني أحد أكبر التحديات في تاريخ البيت الأبيض، وما زال يشكل عنصرا أساسيا في كيفية إدارة الرؤساء لمهامهم. يبرز بوضوح أن الأجهزة الشخصية للرؤساء لم تعد مجرد أدوات مساعدة، بل أصبحت عنصرا حاسما في تحديات الأمن القومي، وتفرض على وكالات الأمن اتخاذ تدابير استثنائية لضمان سلامة المعلومات الحساسة، مؤكدًا أن أي تقدم تكنولوجي يجب أن يُوازن بحذر مع حماية البيانات السرية والحرجة.